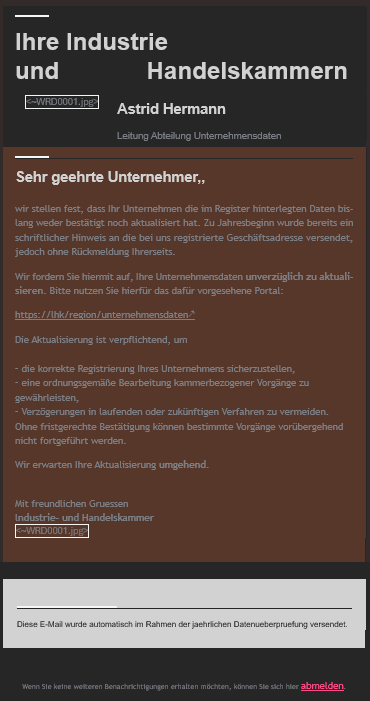

Wie bei früheren Phishing-Kampagnen fordern die Angreifer in den Phishing-E-Mails Mitgliedsunternehmen dazu auf, mit Klick auf einen Link ihre Unternehmensdaten zu aktualisieren, darunter Name, Anschrift, Mobilnummer und IBAN.

Die mit der Betreffzeile „Pruefung und ggf. Anpassung Ihrer Unternehmensdaten“ verschickten E-Mails wirken auf den ersten Blick mitunter sehr glaubwürdig.

Die Angreifer verwenden in ihren Anschreiben Logodateien der IHKs sowie ein Porträtfoto und Unterschrift einer angeblichen IHK-Mitarbeiterin. Auffällig ist im Anschreiben, dass der Text keine Umlaute oder ß verwendet.

Nach aktuellem Kenntnisstand zielt die Phishing-Kampagne zwar nicht auf die Abfrage hochsensibler Daten wie beispielsweise Kennwörter oder nutzt schadhafte Software, dennoch raten wir dringend vom Öffnen der Links oder gar einer Dateneingabe ab.

Es ist nicht auszuschließen, dass die Betreiber der Phishing-Kampagne die so erlangten Daten für künftige Angriffe auf die Wirtschaft im Land verwenden.

Dazu zählen insbesondere sogenannte Social-Engineering-Angriffe, bei denen sich Angreifer ihr zuvor erlangtes Wissen für Betrugsversuche, das Erschleichen sensibler Informationen oder andere kriminelle Zwecke zunutze machen.

Bei vergangenen Phishing-Wellen haben die Angreifer die erlangten Daten unter anderem dafür genutzt, sich gegenüber der angegebenen Kontaktperson als Bankmitarbeiterin oder Bankmitarbeiter auszugeben und versucht, mittels Social-Engineering-Techniken das angegebene Bankkonto zu kapern.

Die zentrale IT-Dienstleisterin der IHKs, die IHK-GfI, hat den Hosting- sowie Domaindienstleister der Betrugswebsite bereits kontaktiert und über den Betrugsversuch informiert. In der Regel deaktivieren Dienstleister solche Websites nach begründeten Hinweisen innerhalb weniger Tage.

Da das erneute Aufsetzen derartiger Websites für Angreifer keine große technische Herausforderung darstellt, empfehlen wir Mitgliedsunternehmen, weiterhin dauerhaft sensibilisiert zu bleiben für Phishing-E-Mails, Social-Engineering- und weitere Betrugsversuche.

Hinweis: Viele betrügerische Webseiten existieren nur sehr kurz. Oft sind sie nur wenige Stunden online, selten länger als ein bis zwei Tage. Danach verschwinden sie wieder oder werden abgeschaltet.

Darum ist es extrem schwierig, die Verantwortlichen zu ermitteln:

- Die Täter arbeiten meist anonym und aus dem Ausland.

- Technische Spuren führen häufig über mehrere Länder und Server.

- Selbst wenn Täter identifiziert werden, sind sie für deutsche Behörden oft nicht erreichbar.

Das bedeutet:

In vielen Fällen können auch juristische Schritte in Deutschland nichts ausrichten. Deshalb ist es besonders wichtig, Phishing frühzeitig zu erkennen und zu melden.

Weiterführende Informationen zum Erkennen von Phishing-Mails und gefälschten Websites:

- Wie erkenne ich Phishing–E-Mails und -Webseiten? (Bundesamt für Sicherheit in der Informationstechnik)

- Phishing, Vishing, Smishing (Cybersicherheitsagentur Baden-Württemberg)

- Ist die Anrede persönlich? Betrüger nutzen oft unpersönliche Anreden wie bspw. „Sehr geehrte Unternehmer“ statt namentlicher Ansprache.

- Sind die tatsächliche Absenderadresse oder die angegebenen Links identisch mit der sichtbaren? Dafür mit dem Cursor über die Absenderzeile oder Link fahren, ohne darauf zu klicken. So erfahren Sie, ob in der Absenderzeile oder hinter dem Linktext eine andere Adresse eingebettet ist.

- Gibt es im Text Rechtschreibfehler? Sind Grammatik und Wortwahl auffällig und gegebenenfalls auf eine (schlechte) Übersetzung zurückzuführen?

- Sind die Vokale ä, ö und ü evtl. so geschrieben ae, oe und ue?

- Enthält die Nachricht verdächtige Links oder unerwartete Anhänge?

- Ist das Anschreiben besonders dringlich oder drohend formuliert, bspw. mit Formulierungen wie „Ihr Konto wird gesperrt, wenn Sie nicht sofort reagieren!“